2014 년 10 월 '몸값 요구 형 악성 프로그램 (랜섬웨어) "변종"TorrentLocker "을 확인했습니다. 이 랜섬웨어는 약 4 천개의 기관 및 기업에 피해가 확인되어 그 대부분은 이탈리아였다."TorrentLocker"는 " CryptoLocker "등 지금까지의 랜섬웨어에 유사하고 다양한 파일을 암호화하고 사용자에게 금전의 지급을 요구합니다. "TorrentLocker"익명 통신 시스템 "The Onion Router (Tor) '의 익명 성을 이용하여 네트워크 트래픽을 은폐합니다. 이것이 "TorrentLocker"이름의 유래가있는 것 같습니다.

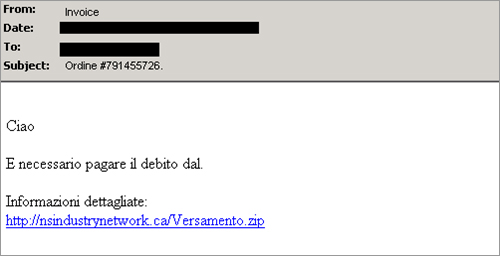

이 랜섬웨어는 소셜 엔지니어링 수법으로 스팸을 이용합니다. 스팸 메일은 여러 템플릿을 이용하여 이탈리아어로 묘사되어있었습니다. 일본어로 번역하면 다음과 같은 문장이됩니다.

- 문의는 <년> <월> <일> <시간>에 포럼에 게시되었습니다. 자세한 답변은 다음 주소를 참조하십시오. <잘못된 링크>

- 송부 한 청구서는 <년> <월> <일>까지 지불 해주십시오. 자세한 내용은 <잘못된 링크>에서 확인하실 수 있습니다.

- 고객의 의뢰를 받아 지불 <잘못된 링크>를 수정했습니다.

|

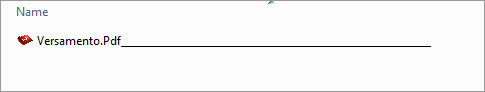

모든 스팸 메일은 압축 파일로 유도하는 링크가 포함되어 있습니다. 압축 파일을 압축 해제하면 PDF 파일로 위장한 파일이 생성됩니다. PDF 파일은 기업에서 가장 많이 사용되는 파일입니다. 따라서 스팸 메일을 수신 한 직원은 그 파일을 일반 파일이라고 여길 수 있습니다.

|

압축 파일은 "Versamento.zip"또는 "Transazione.zip", "Compenso.zip", "Saldo.zip"라는 파일 이름을 붙일 수 있습니다. 이러한 파일 이름은 각각 '지불'나 '거래', '보상', '잔고'라는 뜻입니다. 그러나 이러한 파일은 PDF 파일이 아닌 실제로 "CryptoLocker"변종 트렌드 마이크로 제품은 " TROJ_CRILOCK.YNG "로 감지되는 악성 프로그램입니다.

다른 "Cryptolocker"변종과 마찬가지로 "TROJ_CRILOCK.YNG"는 "DOTX", "DOCX", "DOC", "TXT", "PPT", "PPTX", "XLSX"라는 확장자를 가진 광범위한 파일을 암호화합니다. 이 파일은 모든 Microsoft Office 제품과 관련 있으며, 기업에서 일상 업무에 널리 사용되는 것입니다.

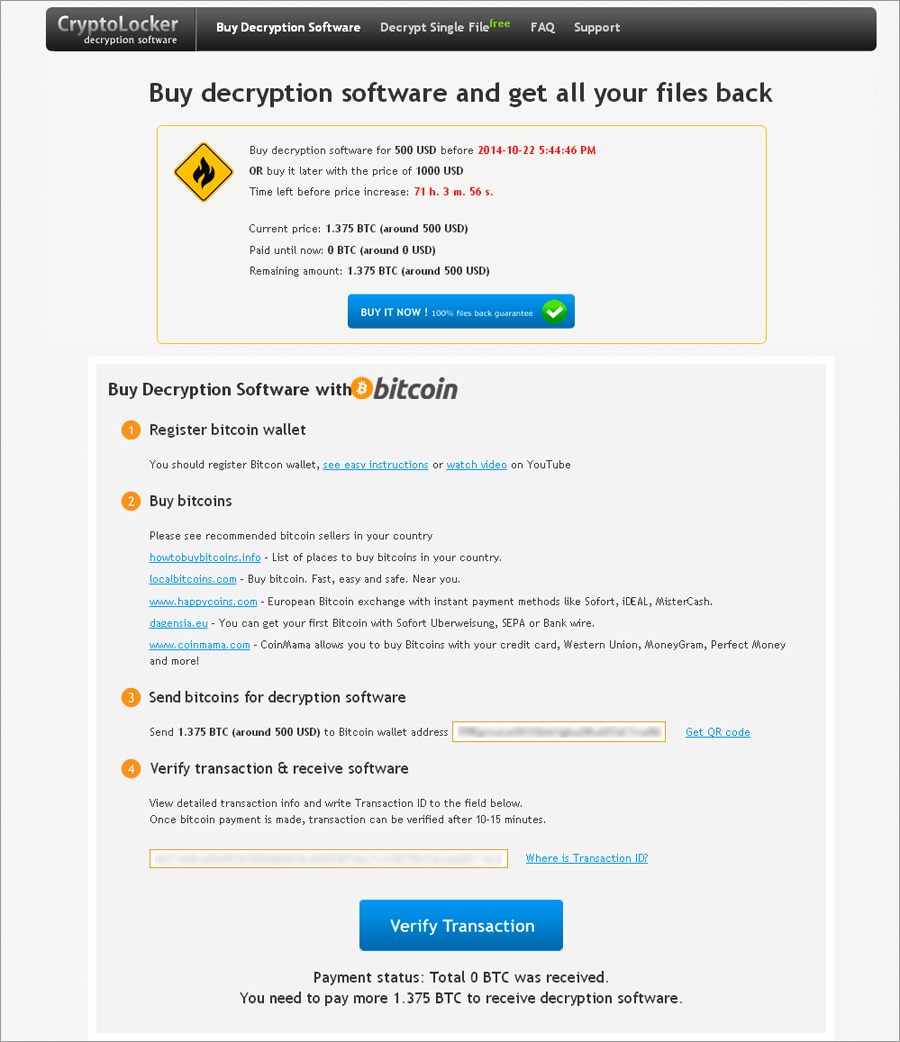

사용자는 중요한 파일을 되 찾을 것으로 해독 도구를 받기 위하여 "몸값"을 가상 통화 "Bitcoin (비트 코인)"에 지불해야합니다. 당사가 확인한 검체의 하나는 약 500 달러 (2014 년 10 월 22 일 현재 약 54,000 엔)에 상당하는 1,375 BTC의 몸값을 요구하고있었습니다.

|

|

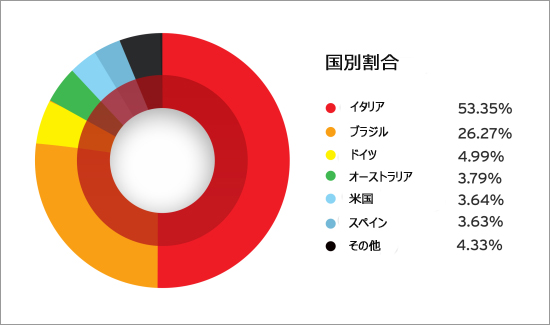

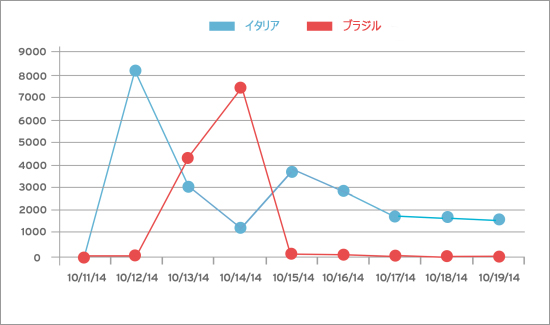

이 스팸 메일 활동에 가장 영향을받은 것은 이탈리아에서이 활동에 관련된 스팸 메일의 절반 이상이 이탈리아 사용자에게 전송되고 있습니다. 다음이 브라질 사용자 약 25 %이며 나머지는 기타 국가에서 점유하고 있습니다. 피크시에는 하루에 수천 명의 사용자가 영향을 받았습니다.

|

|

이 공격으로 확인 된 파일의 해시 값은 다음과 같습니다.

- 050b21190591004cbee3a06019dcb34e766afe47

- 078838cb99e31913e661657241feeea9c20b965a

- 6b8ba758c4075e766d2cd928ffb92b2223c644d7

- 9a24a0c7079c569b5740152205f87ad2213a67ed

- c58fe7477c0a639e64bcf1a49df79dee58961a34

- de3c25f2b3577cc192cb33454616d22718d501dc

※ 협력 작성자 : Grant Chen

참고 기사 :

- " torrentlocker run hits italian targets "

by Joseph C Chen (Fraud Researcher)

'malware ' 카테고리의 다른 글

| Scanning for Single Critical Vulnerabilities (0) | 2014.10.26 |

|---|---|

| Shellshock via SMTP (0) | 2014.10.26 |

| CVE-2014-6352 OLE packager vulnerability and a failed patch for SandWorm (0) | 2014.10.25 |

| CVE-2014-4113 Detailed Vulnerability and Patch Analysis (0) | 2014.10.25 |

| 업데이트 공개 1 주일 취약점 "Sandworm"를 이용하는 새로운 공격 확인 (0) | 2014.10.24 |