728x90

안드로이드 권한 상승 취약점은 악성 코드 감염에 취약 장치 수십억를 남겨

안드로이드 - 구글에서 제공하는 널리 사용되는 스마트 폰 플랫폼은 다시 한번 위험에 안드로이드 장치를두고 악성 소프트웨어와 그 사용자에 영향을 미칠 것으로 의심된다. 취약점이 방법에서 발생하는이 시간은 당신의 장치에 새로운 맛을 추가하는 업데이트를 처리 인조 인간.

연구원 인디애나 대학과 마이크로 소프트는 발견 [ 용지 PDF ] 때문에의 약점의 권한 상승 공격을 수행 할 수있는 안드로이드 취약점의 새로운 세트의 패키지 관리 서비스 (PMS) 위험 억 이상의 안드로이드 장치를 둔다.

연구진은 보안에 중요한 취약점의 새로운 세트를 새로 녹음 다중 충돌 결함 안드로이드 PMS 내부 waylays 및 통보하지 않고 사용자, 안드로이드 업데이트가 발생할 때마다 악성 앱에 제공하는 권한을 강화 업데이트를 통해 권한 상승에 대한 짧습니다.

연구에 의해 실시되었다 인디애나 대학 블루밍턴 연구원, LUYI 싱, Xiaorui 팬, 칸 위안 샤오 왕 의 도움으로, 루이 왕 마이크로 소프트의.

여섯 가지 다중 충돌의 취약점은 안드로이드 PMS 내에서 연구자에 의해 발견 된, 사람들은 휴대폰 업체와 통신 사업자에 의해 개발 된 안드로이드의 3,500 개 이상의 사용자 정의 버전을 포함하여 모든 안드로이드 오픈 소스 프로젝트의 버전에 존재한다.

" 몇 개월마다는, 업데이트는 라이브 시스템의 교체 및 파일의 수천 수만의 추가 발생하는 방출된다. 조심스럽게 자신의 샌드 박스 및 권한에 내에서의 속성을 설정하도록 구성 할 필요가있는 설치되는 새로운 응용 프로그램의 각 이 시스템은 실수로 기존 앱과 그들이 계속 사용자 데이터를 손상시키지 않고 "라고 연구진은 밝혔다. " 이것은 보안에 중요한 결함에이 취약하고, 모바일 업데이트를 설치하기위한 프로그램 논리를 복잡하게. "

연구팀은 또한 다중 충돌 취약점을 악용하여 해커가 시스템의 권한 및 서명뿐만 아니라, 자신의 설정을 제어 할 수 있습니다뿐만 아니라 것으로 나타났습니다. 또한 공격자가 사용할 수있는 악의적 인 응용 프로그램을 같은 작업 로그, 사용자 자격 증명, 연락처, 메시지 등을 포함하는 디바이스의 데이터, 중요한 사용자 정보에 액세스하고 훔쳐

" 이러한 공격의 독특하고 흥미로운 기능이 현재 시스템의 취약점을 목표로되지 않는 것입니다. 대신, 현재의 시스템이 업그레이드됩니다 "미래"OS의 업데이트 메커니즘의 결함을 악용 " 라고 연구진은 밝혔다. " 특히, 응용 프로그램은 낮은 버전의 안드로이드에서 실행하지만, 공격자는 전략적으로 엄선 된 권한 세트를 주장 할 수 또는 더 높은 OS 버전에서만 사용 가능한 속성 . "

한마디로 말하면, 그것은 의미, 즉 공격자가 보내는 경우 악성 응용 프로그램 업데이트를 하고 권한이 새 버전에 추가 된 안드로이드의 이전 버전에 존재하지 않을 경우, 악성 응용 프로그램은 자동으로 사용 권한을 획득하고 때 장치 최신 버전으로 업그레이드, 연쇄 충돌의 결함을 자동으로 악용 할 수 있습니다.

" 해당 시스템 대응의 이름을 곰 타사 패키지 특성이나 속성은 모든 응용 프로그램을 설치하거나 다시 설치하는 업데이트 셔플하는 동안 시스템 하나에 상승 할 수 있으며, 모든 시스템 구성이 재설정 연구원에게 " 썼다. " 상기 한 바와 같이 이전 및 새 시스템의 두 가지 응용 프로그램이 병합 될 때 원래의 시스템에 하나의 악의적 인 것으로 판명되면 또한, 보안 위험은 반입 할 수 있습니다. "

업데이트가 진행되는 동안, 먼저 PMS는 모든 신규 및 기존 시스템의 응용 프로그램을 설치하고 다음 이전 OS에서와 PMS 내부 포장 악의적 인 응용 프로그램을 설치하는 동안 타사 응용 프로그램을 설치를 진행합니다, 장치가 인식하고 자동으로 모든 사용 권한을 부여하는 것 악성 응용 프로그램 요청, 그것은 이러한 권한은 기존의 응용 프로그램과 함께하고 이미 사용자가 승인 된 것을 예로으로.

" 프로그램 분석기의 도움으로, 우리의 연구는 안드로이드 패키지 관리자 서비스 내에서 6 등 다중 충돌 결함을 발견하고 추가를 통해 삼성, LG와 HTC에 의해 정의 된 모든 AOSP (안드로이드 오픈 소스 프로젝트) 버전과 모두 3,522 소스 코드 버전에서 자신의 존재를 확인 저희는 시장의 모든 안드로이드 장치에 자신의 존재를 나타냅니다 검사 세계. "

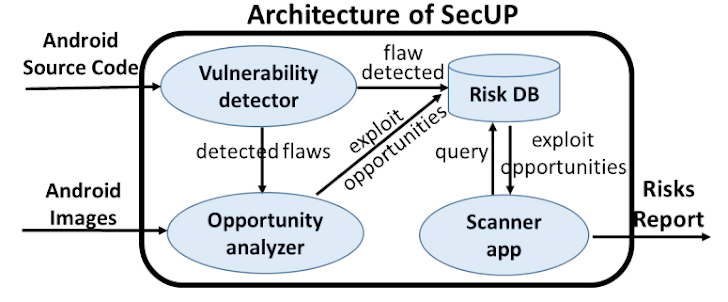

또한 중요한 결함을 검출, 연구자들은 새로운 개발 이라는 스캐너 앱 SecUP 다중 충돌 취약점을 악용하도록 설계된 장치에 들어있는 악성 앱을 검색합니다. 검색 도구가 이미 설치 검사 안드로이드 응용 프로그램 패키지 (APK가)를 업데이트하는 동안 권한 상승이 발생할 것이다 사람들을 식별하기위한 시도로, 장치에 용지가 말했다.

SecUP 스캐닝 도구는 자동화 된 취약점 발견, 다른 안드로이드 버전의 소스 코드 내에서 다중 충돌 결함을 자동으로 OS 이미지의 수천을 검색 위협 분석기를 발견하는 자바 프로그램 검증 도구로 구성되어 있습니다.

" 감지기는 우리가 기대하는 보안 제약 조건의 집합의 위반을 식별하기 위해 (다른 안드로이드 버전부터) PMS의 소스 코드를 확인하는 특성, 속성 (이름, 허가, UID 등) 및 제 3 데이터 자 응용 프로그램이 업데이트하는 동안 설치 및 시스템 응용 프로그램의 구성에 영향을 미치지 않을 것이다 "라고 연구진은 설명했다. " 다중 충돌의 결함은 그 제한 조건을 위배 한 번 검출된다 . "

모두 여섯 취약점이 그 중 하나가 그들에 의해 고정되어있는 연구자에 의해 Google에보고되었습니다.

728x90

'Security_News > 해외보안소식' 카테고리의 다른 글

| AVG 2014 업데이트 안내 (0) | 2014.03.26 |

|---|---|

| zone alarm 업데이트 안내 (0) | 2014.03.26 |

| 현금인출기의 문자메세지의 위험성 (0) | 2014.03.25 |

| 구글 이용자라면 반드시 알고있어야 할 10가지 URL (0) | 2014.03.24 |

| AV-TEST 2014년 1, 2월 보안 제품 종합 성능 테스트 (0) | 2014.03.24 |