|

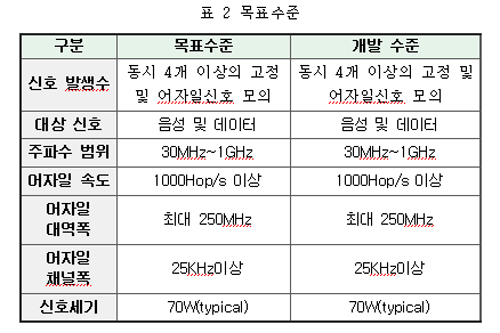

| ▲ 본지가 입수한 국방과학연구소의 ‘광대역 다중망 어자일신호 모의발생장치 제작종결보고서’ 중 일부 |

본지는 지난 3월 21일 국방과학연구소 전산망에 설치된 패치관리 시스템 Inciter PMS 서버의 악성코드 발견 가능성을 제기했지만, 당시 국방과학연구소는 “기무사에 확인한 결과 해당 서버에 아무 이상이 없는 것으로 확인됐다”고 밝혔다.

그러나 이후 제작종결보고서와 설계보고서가 유출된 것으로 확인되면서 유출경로에 대한 관심이 집중되고 있다.

본지가 단독 입수한 제작종결보고서는 ‘모의발생장치는 광대역 어자일 신호 블라인드 탐지 기술(응용연구)의 시제인 광대역 어자일 신호 탐색 및 분석장치에 다양한 모의 신호를 주입 또는 방사하여 핵심 알고리즘 개발 및 성능 평가에 활용할 목적으로 제작한다’고 기재돼 있다.

이와 관련 Inciter PMS 서버 문제에 대해 7일 본지가 재확인한 결과, 국방과학연구소 관계자는 “인터넷망과 내부망이 분리되어 있고, 중앙에서 제어하고 있기 때문에 만약 악성코드나 악성링크가 발견되면 기무사 등 다른 군 관련 기관에서도 확인이 가능하다. 이 때문에 외부 공격이 들어온다고 해도 보고서 등과 같은 중요문서는 가져갈 수 없다”고 말했다.

그러나 본지가 입수한 2개의 보고서 중 제작종결보고서에 적힌 국방과학연구소 내부인력 이름을 언급하자 국방과학연구소 직원이 맞는 것으로 확인됐다.

하지만 국방과학연구소 측은 “제작종결보고서는 국방과학연구소 내부문서로 확인됐으나 만약 유출됐다면 개발주관기관인 LIG넥스원에서 유출됐을 가능성이 높다”며 “국방과학연구소에서 유출된 것이 아니”라고 주장했다.

이러한 이유로 국방과학연구소 측은 “당시 보고서는 책 형태로 만들어진 하드카피 본과 CD로 LIG넥스원으로부터 전달 받았다”며 “하드카피는 파기했으며, CD는 해당 부서에서 보관하고 있는 것으로 연구원 내부 인트라넷에 올린 적이 없다”고 밝혔다.

|

▲ 본지가 입수한 국방과학연구소의 ‘탐지시스템, 자료 분석용 프로젝트 설계보고서’ 중 일부 |

이로 인해 국방과학연구소에서 유출된 것인지 아니면 연구소가 주장한대로 LIG넥스원 전자전연구소에서 유출된 것인지 유출경로에 관심이 모아지고 있다. 또한, 전산망에 구축된 Inciter PMS 서버에서 악성코드가 탐지됐거나 악성프로그램이 발견되지는 않았는지 명확한 확인 작업이 필요할 것으로 보인다.

'Security_News > 국내보안소식' 카테고리의 다른 글

| 2014년 4월 2주차 인터넷 위협 분석_ 인터넷위협 수준 - 주의단계 (0) | 2014.04.09 |

|---|---|

| 1년 전 신고한 스팸메일, 1년 후에도 ‘여전’ (0) | 2014.04.08 |

| 2014-04-07 보안이슈 (0) | 2014.04.07 |

| 게임유저 정보탈취 악성코드, 국내 서버 활용 배포중 (0) | 2014.04.07 |

| 한국 인터넷 위협(요약) - 4월 1주차 (주의단계) (0) | 2014.04.07 |