인터넷 이용자 바이러스 감염시킬 목적의 Web 변조 공격이 끊이지 않습니다. 이 Web 변조를 기점으로 한 위협 사슬에서 상투 수단으로 이용되고있는 것이 "취약점 공격 킷 (Exploit Kit)"라는 공격 도구입니다.공격자는 조작 된 정규 Web 사이트에서 마련한 부정 사이트 이용자를 유도하지만, 취약점 공격 키트 공격자는 클라이언트의 취약점을 공격하는 악성 사이트를 쉽게 구축 할 수 있습니다. 이번 트렌드 마이크로 국내에서의 액세스가 확인 된 취약점 공격 사이트에 대해 조사를 실시한 결과, 특히 인터넷에서 일반적으로 이용되고있는 Java, Adobe Flash, Silverlight 등의 기술 취약점이 특히 표적이 있는 실태가 밝혀졌습니다.

■ "취약점 공격 키트 '를 사용한 공격 사이트 조사

취약점 공격 키트를 사용한 공격 사이트에는 해당 URL에 특징적인 문자열이 포함될 수 있습니다. 이 특징을 규칙 화 트렌드 마이크로 클라우드 형 보안 기초 " Trend Micro Smart Protection Network '통계에서 2014 년 10 월 한달 동안 일본 국내 IP 주소에서 액세스 된 공격 사이트의 URL을 추출했습니다 . 결과 공격 사이트로 1,200 개 이상의 도메인에 대해 일본 국내에서 약 38,000 건의 액세스가 확인되었습니다. 또한 이러한 공격 사이트에서 사용되는 취약점 공격 키트를 분류 한 결과, 공격 사이트의 약 80 %에서 "Rig Exploit Kit"가 사용되는 것도 판명되었습니다.

| 취약점 공격 도구 이름 | 비율 |

|---|---|

| Rig | 79.48 % |

| Angler | 14.68 % |

| SweetOrange | 2.68 % |

| Redkit | 1.37 % |

| Magnitude | 0.63 % |

| FIESTA | 0.57 % |

| Nuclear | 0.56 % |

| 기타 | 0.02 % |

표 1 : 2014 년 10 월에 일본에서 사용 된 공격 사이트에 사용 된 취약점 공격 도구 분석

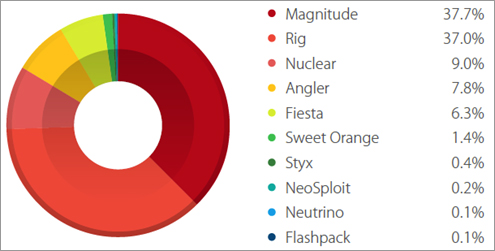

2014 년 3 분기 위협 동향 분석 에서 "Rig Exploit Kit"는 세계에서 2 번째로 많이 사용 된 취약점 공격 키트 인 것으로 확인되고 있으며, 일본에도 그 공격이 계속 미치고 있는 것으로 볼 수 있습니다.

그림 1 : 2014 년 3 분기에 전 세계적으로 사용 된 취약점 공격 도구 분석

반대로, 세계적으로는 약 38 %를 차지하며 가장 많이 사용 된 취약점 공격 키트 인 'Magnitude Exploit Kit "는 일본의 조사 결과에서는 1 % 미만이며 큰 차이를 볼 수 있습니다. 이러한 지역에서 공격 도구의 다름은 공격자마다 사용하는 공격 도구가 다른 것을 반영하는 것으로 생각됩니다.

■ "Rig Exploit Kit"을 사용한 취약점 공격 사이트 분석

다음으로 일본에 가장 영향이 컸다 취약점 공격 키트 인 'Rig Exploit Kit "을 사용하여 공격 사이트에 대하여 그 공격 기법 분석을 시도했습니다. "Rig Exploit Kit"뿐만 아니라 대부분의 취약점 공격 키트는 사용해온 이용자의 환경을 Java Script에 의한 판정으로 확인하고, 공격 가능한 취약점 공격 코드 (EXPLOIT)를 보내는 기능을 가지고 있습니다 . 이번에 확인 된 공격 사이트의 스크립트는 다음과 같이 처리를하고있었습니다.

- 바이러스 백신 제품이 도입되어 있는지 확인하고 존재하지 않으면 처리를 종료한다

구체적으로는 각종 바이러스 백신 제품에서 사용되는 파일의 존재를 확인하고 판단 - Internet Explorer (IE) 취약점에 대한 공격

HTTP 통신의 User-Agent 헤더의 설명을 확인하고 IE를 이용하고 있거나 사용하고있는 IE 32 비트 버전하거나 이용하고있는 IE 버전 는 IE8 ~ 9에 해당하는지 등의 조건을 판정. 조건 중 하나에 해당하는 경우는 IE의 취약점을 공격하는 스크립트를 실행 - Java 취약점에 대한 공격

특별한 조건없이 실행되며 다음 매개 변수를 포함하는 HTTP 요청을 보낼 때 - /index.php?req=xml

- /index.php?req=xml

- /index.php?req=jar

- Silverlight Plug-in의 취약점에 대한 공격

Silverlight 버전 4.0.50401.0 이상 5.1.10411.0 이하이고 5.0.60818.0 않으면 공격이 발동조건에 일치하면 다음을 포함하는 HTTP 요청을 보낼 때

- /index.php?req=xap

- Adobe Flash 취약점에 대한 공격

버전 11.0 이상 12.0 이하이고 12.0 아니라 마이너 버전이 43보다 작 으면 공격이 발동조건에 일치하면 다음을 포함하는 HTTP 요청을 보낼 때

- /index.php?req=swf

위 2 개는 Applet 태그의 매개 변수에 기재

위는 "req = xml"로 취득한 XML에 기재

그림 2 : 공격 사이트에서 채취 된 취약점 공격을위한 악성 Java Script 예. 난독 처리가되어있다

위의 스크립트 분석에서 취약점 공격 키트가 여러 취약점을 공격하는 구조가 확인되었습니다. IE, Java, Silverlight, Adobe Flash 같은 Web 사용시 자주 사용되는 기술의 취약점을 대충 겨냥 하나라도 클라이언트 측에서 업데이트되지 않은 경우에는 공격이 발동하여 악성 프로그램이 침입합니다. 또 하나, 이번 확인 된 스크립트에서 주목 점으로는 취약점의 유무 만 공격 기준이 아니라 바이러스 백신 제품이 도입되는 환경에 공격을하지 않는다는 조건도 들어있었습니다. 이것은 놀라운 사실 이었지만, 원래 바이러스 백신 제품을 넣지 않은 보안 의식 달콤한 환경을 노린다는 의도 이외에 보안 업체에 대해 공격이 발각되지 않도록하겠다는 의도도있는 것으로 추측됩니다. 더 명확하게 보안 업체에 의한 조사 방해를 겨냥한 활동으로는 동일한 IP 주소에서 액세스에 대해 처음 한 번만 공격 스크립트가 실행될 조건이있는 것도 확인할 수있었습니다.

■ 가장 효과적인 취약점 공격에 대한 대책 : 업데이트 적용

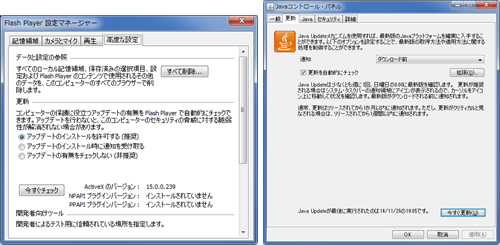

이상의 취약점 공격 키트를 사용한 공격 사이트 분석에서 공격자의 목적이 알 수 있습니다. 어떤 취약점 공격 키트를 사용하는지에 관계없이 공격자는 IE, Java, Silverlight, Adobe Flash 고 말했다 인터넷에서 자주 사용되는 제품의 취약점을 공격합니다. 하나의 제품에서 업데이트되지 않은 경우에는 취약점 공격이 성공 악성 프로그램 감염 피해를 입을위한 인터넷 이용자는 이러한 모든 제품의 업데이트에주의해야합니다. 특히 IE 이외의 Java, Adobe Flash, Silverlight는 인터넷 이용자에게 사용하는 의식이 얇은 것이며, 업데이트되지 않은 가능성도 높아집니다. 사이버 위협에 대한 대책에 100 %는 아니라고 잘 알려져 있지만 취약점에 대한 공격은 해당 취약점 업데이트하고 사용한다면 100 % 막을 것입니다. Windows Update 기능으로 자동 업데이트 할 수있는 Microsoft 사의 제품 외에도 Java 및 Flash Player의 자동 업데이트도 반드시 확인하여 둡시다.

그림 3 : Windows에서의 Flash Player (왼쪽)와 Java (오른쪽)의 업데이트 기능 설정 화면

■ 트렌드 마이크로의 대책

취약점을 공격하는 악성 사이트에 대해 Trend Micro 제품을 사용할 사용자는 당사의 클라우드 형 보안 기초 " Trend Micro Smart Protection Network '에 의해 보호되고 있습니다. 특히 " Web 평판 "기술은 액세스를 차단하고 취약점을 이용한 공격으로부터 이용자를 보호합니다. 또한 당사의 브라우저를위한 취약점 이용 방지 기술 " 브라우저 가드 "는 Web 사이트에있는 악성 스크립트를 탐지 · 차단함으로써 취약점을 이용한 공격으로부터 이용자를 보호합니다. 취약점 공격하는 악성 스크립트 및 취약점 공격의 결과 침입하는 악성 프로그램은 " 파일 평판 "기술은 감지 대응을하고 있습니다.

※ 조사 협력 : 나카타니 요시히로 (Regional TrendLabs)

'malware ' 카테고리의 다른 글

| 표적 형 사이버 공격을 효과적으로 대응하기위한 4 단계 (0) | 2014.12.03 |

|---|---|

| Android 악성 앱 의한 RFID 선불 카드 위조가 남미에서 발생 (0) | 2014.12.03 |

| SandWorm’s target: A patch history of Object Packager (0) | 2014.11.21 |

| Reversing Multilayer .NET Malware (0) | 2014.11.19 |

| Triggering MS14-066 (0) | 2014.11.17 |