트렌드 마이크로는 2014 년 11 월 고위험 Android 악성 앱 남미 칠레에서 확인했습니다. 트렌드 마이크로의 제품은 " ANDROIDOS_STIP.A "로 감지되는이 악성 앱은 포럼과 블로그를 통해 확산되고 무선 IC 태그"radio frequency identifier (RFID) '를 탑재 한 버스 승차 카드를 수정하여 결제하기 위해 이용 된 수 있습니다. 변경은 어떻게 이루어지고 또한 RFID를 탑재 한 지불 카드에는 어떤 보안 위험이있는 것입니까?

본고에서 다루고있는 부정 응용 프로그램은 Google의 공식 앱 스토어 'Google Play'에서 가져온 것이 없습니다.

■ RFID 카드 보안상의 문제점

"근거리 무선 통신 (NFC) '를 탑재 한 모바일 기기가 보편화됨에 따라 RFID 카드를 이용한 결제가 일반적으로지고 있습니다. 은행이나 상점, 공공 서비스는 고객에게 요금 선불 기능의 RFID 카드를 발급하고 있습니다. 2014 년 11 월 남미 칠레에서 발생한 " bip! "라는 선불 카드의 위조 사례가 확인되었습니다.변조 된 카드는 MIFARE 규격 의 스마트 카드였습니다. MIFARE는 비접촉식 IC 카드와 근접 형 IC 카드에서 널리 이용되는 IC 카드 통신 규격의 하나입니다.

그림 1 : MIFARE 표준 장비

이 선불 카드의 위조에 사용 된 것이 ' ANDROIDOS_STIP.A "입니다. 우리가이 문제의 Android 버전 잘못된 응용 프로그램 코드를 분석 한 결과, NFC 탑재 단말에서 실행 된 경우 스마트 카드를 읽고 쓸 수있는 것이 판명되었습니다. 이 악성 앱은 정의 된 정보를 카드에 기록하면 사용자의 카드 잔액을 10,000 칠레 페소 (2014 년 11 월 27 일 현재 약 1960 엔)에 변경했습니다.

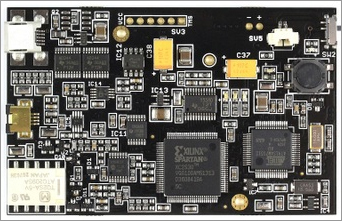

선불 카드의 정보를 작성하기 위해 올바른 인증 키를 가지고 있지 않음에도 불구하고이 악성 앱 제작자는 어떻게하고 카드 정보를 다시 쓴 것입니까. 그것은이 선불 카드가 MIFARE 규격의 이전 버전 인 'MIFARE Classic "을 사용하는 것이 원인입니다. 이 버전은 여러 보안 문제 가있는 것으로 알려져 있습니다. 공격자는 MIFARE Classic 카드를 10 초 이내에 복제하거나 조작 할 수 있습니다. 그리고 RFID의 해석에 필요한 "Proxmark3"등의 장비는 필요한 지원으로 인터넷에서 판매되고 있으며, 쉽게 구할 수 있습니다.

그림 2 : 인터넷에서 판매되고있는 "Proxmark3"

이러한 사용 가능한 기기를 이용하여 공격자는 선불 카드의 인증 키를 해독 한 것으로 볼 수 있습니다.해독 된 인증 키와 NFC를 지원하는 Android 단말을 이용하여 악성 앱에서 카드 복제 및 결제가 가능합니다.

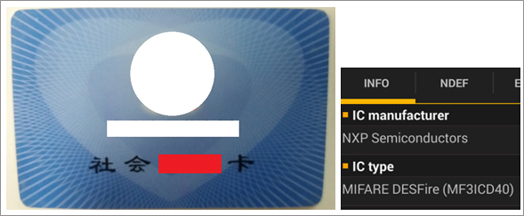

그림 3 : MIFARE Classic 카드의 제조업체와 메모리의 내용

"MIFARE DESFire」나 「MIFARE Ultralight"등 기타 MIFARE 표준 카드에 대한 공격의 존재도 확인되고 있습니다. 당사는 보안상의 문제가있는 카드를 적어도 3 건 확인했습니다. 은행 거래 기능이있는 사회 보장 카드 나 교통 및 쇼핑에 이용하는 선불 카드, 음식점 용의 카드입니다. 사회 보장 카드는 약 7 백만명의 사용자에 사용되고 있습니다.

그림 4 : MIFARE DESFire가 구현 된 사회 보장 카드

음식점 용 카드는 MIFARE Classic을 사용하고 있으며, 당사의 조사에서는 카드의 잔액 작업이 가능하다는 것을 발견했습니다. 다른 2 개의 카드는 MIFARE DESFire을 사용하고 암호화를 이용한 공격 기법 "사이드 채널 공격 "에 취약합니다. 공격자는 기기의 소비 전력을 모니터링하는 인증 정보의 해독과 일반화 방법으로 이러한 카드의 암호 시스템을 7 시간 정도로 해독 할 수 있습니다. 발급 된 키가 복잡하지 않으면 고객의 카드 MIFARE Classic 카드와 마찬가지로 복제되거나 조작되거나 할 가능성이 있습니다. 최악의 경우 NFC를 사용하여 모바일 디바이스에서 잔액이 조작 될 가능성도 있습니다.

■ 결론

이 취약한 MIFARE 표준 버전은 몇 년 전에 단종되어 현재는 더 안전한 모델이 추가되어 있습니다. 그러나 카드 발급은 아직도 고객을 위태롭게 할 수있는 저렴한 방법을 선택하는 것입니다.

사용자가 소지하고있는 RFID 카드에 대해 정기적으로 계정 잔액을 확인하도록하십시오. RFID 및 NFC에 대한 공격이 위험하다는 것은 잘 알려져 있습니다. 저희도 지금까지 최종 사용자 와 기업 의 NFC의 안전한 사용 방법에 대한 정보를 본 블로그에서 제공하고 있으므로 참조하십시오.

참고 기사 :

번역 : 절구 본 将貴 (Core Technology Marketing, TrendLabs)

'malware ' 카테고리의 다른 글

| 유럽 통신 기업에 표적 공격에 사용 된 악성 프로그램 "Regin"그 방법을 설명 (0) | 2014.12.03 |

|---|---|

| 표적 형 사이버 공격을 효과적으로 대응하기위한 4 단계 (0) | 2014.12.03 |

| IE, Java, Flash, Silverlight : Web을 통해 취약점 공격 수법 (0) | 2014.12.03 |

| SandWorm’s target: A patch history of Object Packager (0) | 2014.11.21 |

| Reversing Multilayer .NET Malware (0) | 2014.11.19 |