트렌드 마이크로는 2014 년 8 월 Netcore 제 라우터에 결함이 존재하며, 공격자가 쉽게 접근 할 수있는 상황임을 확인했습니다. Netcore는 중국에서 인기의 네트워크 장비 제조업체이며, Netcore 제품은 중국 국외에서 "Netis"라는 메이커 이름으로 판매되고 있습니다. 이 버그로 인해 사이버 범죄자는 라우터에서 임의의 코드를 실행할 수있게되어, 보안 장비 인 라우터가 공격하기 쉬운 상태가 될 수 있습니다.

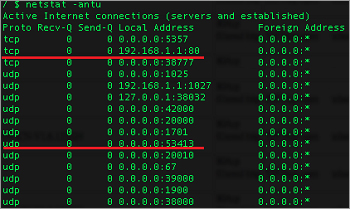

이 문제에 대해 구체적으로 설명합시다. 단적으로 설명하면 Port 53413에서 수신하는 UDP 포트가 개방 된 상태입니다. UDP 포트는 라우터의 WAN 측 포트에서 연결 가능합니다. 즉, 만약이 문제의 라우터가 외부에서 접속 가능한 IP 주소를 가지고 있었을 경우, 공격자는 인터넷 어디에서나이 문제에 접근 할 수 있습니다. 이 상황은 거의 모든 일반 사용자 및 중소기업에 적용됩니다.

|

이 개방 된 UDP 포트는 라우터 펌웨어에있는 하드 코드 된 단체의 암호로 보호되어 있습니다. Netcore 또는 Netis 제 라우터는 같은 암호를 사용하는 것 같습니다. 이 보호는 기본적으로 무의미하다고 말하지 않을 수 없습니다. 왜냐하면 공격자는 이러한 라우터에 쉽게 로그인 할 반면 사용자 측은이 결함을 수정하거나 비활성화 할 수 없기 때문입니다.

트렌드 마이크로에 의한 검증 결과에 따르면, Netcore 및 Netis 제 라우터의 대부분이 결함을 안고 있습니다. 당사는 오픈 소스 네트워크 스캐너 " ZMap "을 이용하여이 문제를 안고있는 라우터를 검색하여이 개방 된 UDP 포트가있는 200 만 이상의 IP 주소를 확인했습니다. 영향을받는 라우터는 중국에서 확인되고 있으며, 동국 이외로 영향을 받고있는 수는 훨씬 적다고 생각됩니다. 또한 중국 이외의 국가로 한국, 대만, 이스라엘, 그리고 미국 등이 있습니다 만, 그것만 아닙니다.

공격자는 결함을 안고 라우터에 어떤 명령을 사용 우려가있는 것입니까? 공격자는 로그인 이외에도 라우터에서 파일 업로드 및 다운로드, 또한 실행이 가능합니다. 즉, 공격자는 문제의 라우터를 거의 완벽하게 제어 할 수 있습니다. 예를 들어, 설정을 변경하고 "Man-In-The-Middle (MitM, 중간자) 공격 '을 실행할 때의 발판이 될 수 있습니다.

또한 쉽게 실행되기 쉬운 공격이 또 하나 있습니다. 라우터의 일반적인 인터넷 관리 패널에서 사용할 사용자 이름과 암호가 포함 된 파일은 암호화없이 저장되어 있습니다. 그림 2에서 알 수 있듯이 공격자는 쉽게이 파일을 다운로드 할 수 있습니다.

|

당사는 취약한 라우터 가 안고있는 위험에 대해 인식하고 있습니다. 그러나 이번에 확인 된 결함은 쉽게 악용 할 수 있기 때문에 특히 문제시 할 것입니다. 또한이 문제에 대해 언급하고있는 문서 및 그 목적 또한 누가 이러한 결함을 짜낸을 확인할 수 없습니다. 또한, 당사는 이미 Netcore에게 알려 있으며, 현재 답변을 얻을 수 없습니다.

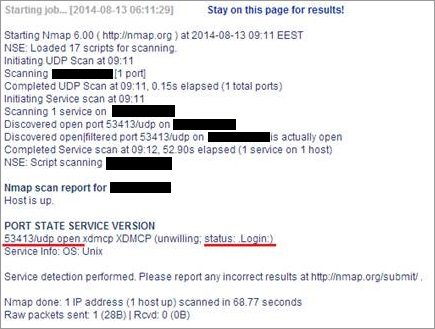

사용자는 동사 제 라우터에 문제가 있는지, 온라인에서 포트 스캐너 를 사용하여 확인 할 수 있습니다.결함을 안고있는 라우터 Port 53413을 확인하면 그림 3과 같은 결과가됩니다.

|

사용자는 그림 3에서 적자의 밑줄 부분에 대해 특히주의를 기울여야합니다.

사용자 측이이 문제를 해결하는 방법은 거의 없습니다. " dd-wrt」나 「Tomato」라는 오픈 소스 펌웨어에 의한 Netcore 제 라우터의 지원은 한계가 있다고하지 않을 수 없습니다. 1 종류의 라우터에만 지원이있는 것 같습니다만, 그렇지 결함을 안고 라우터 내용은 다른 라우터에 교체하는 이외에 적절한 해결책이없는 것 같습니다.

참고 기사 :

by Tim Yeh (Threat Researcher)

번역 : 후 나코시 마이코 / 시나가와 아키코 (Core Technology Marketing, TrendLabs)

'Security_News > 해외보안소식' 카테고리의 다른 글

| FBI, JP모건 체이스 등 금융기관 해킹사건 조사 (0) | 2014.09.03 |

|---|---|

| 中 네티스 라우터에 패스워드 하드코딩 취약점 (0) | 2014.09.03 |

| "프록시 회피 시스템 '이 가져온'모방 사이트"의 혼란, 그 사례에서 배우는 교훈은? (0) | 2014.09.03 |

| 표적 형 사이버 공격에 사용되는 원격 조작 도구 "PlugX」의 새로운 변종을 확인 (0) | 2014.09.03 |

| Windows 9 개발자 프리뷰 버전의 소문에 편승 한 위협을 여러 확인 (0) | 2014.09.03 |